Cách lên mạng an toàn không lo "Trái tim rỉ máu"

Theo dõi Báo Bình Dương trên

Để lên mạng an toàn trong giai đoạn lỗi bảo mật OpenSSL Heartbleed đe dọa mạng toàn cầu, Kaspersky Lab đã có những khuyến cáo hữu ích cho người dùng.

"Trái tim rỉ máu" (Heartbleed) là một lỗ hổng mã hóa nghiêm trọng trong OpenSSL, thư viện mã hóa được triển khai rộng nhất trên Internet, có thể gây tổn hại sự bảo mật của hàng ngàn trang web - Ảnh minh họa: Kaspersky

"Trái tim rỉ máu" (Heartbleed) là một lỗ hổng mã hóa nghiêm trọng trong OpenSSL, thư viện mã hóa được triển khai rộng nhất trên Internet, có thể gây tổn hại sự bảo mật của hàng ngàn trang web - Ảnh minh họa: KasperskyVì sao thế giới lo lắng về Heartbleed?

Khi người dùng thiết lập một kết nối được mã hóa đến một trang web, dù đó là Google, Facebook hay ngân hàng trực tuyến (e-banking), dữ liệu sẽ được mã hóa bằng giao thức SSL/TLS. Rất nhiều máy chủ web sử dụng thư viện OpenSSL mã nguồn mở (open-source) để thực hiện công việc này.

Vào đầu tuần, những nhà bảo trì OpenSSL phát hành bản vá cho một lỗi nghiêm trọng trong việc thực thi tính năng TLS gọi là Heartbleed, có khả năng tiết lộ lên đến 64KB bộ nhớ của máy chủ cho kẻ tấn công.

Một điều đáng lo ngại khác, lỗ hổng Heartbleed không để lại dấu vết nên không có cách nào xác định máy chủ đã bị tấn công và loại dữ liệu đã bị đánh cắp.Nói cách khác, lỗ hổng Heartbleed cho phép bất cứ ai trên Internet đọc bộ nhớ của thiết bị được bảo vệ bởi một phiên bản có lỗ hổng của thư viện OpenSSL.

Trong trường hợp xấu nhất, một phần nhỏ bộ nhớ chứa đựng những thông tin nhạy cảm như tên người dùng, mật khẩu hoặc thậm chí là khóa riêng tư (private key) mà máy chủ dùng để duy trì kết nối được mã hóa.

Ngay khi thông tin về Heartbleed xuất hiện trên mạng vào đầu tuần, Kaspersky Lab đã phát hiện bằng chứng cho thấy một vài nhóm tin tặc được cho là có liên quan đến hoạt động gián điệp mạng có tổ chức đã chạy các đợt quét (scan) dò tìm các hệ thống, website "dính lỗi" Heartbleed.

Nguy hại hơn, công cụ quét và khai thác lỗi Rapid7 đã bổ sung Heartbleed, bất cứ người nào sở hữu Rapid7 đều có khả năng quét tìm mục tiêu mắc lỗi Heartbleed và tấn công.

Tuy OpenSSL đã được sửa lỗi với phiên bản 1.0.1g nhưng không có cách nào để đảm bảo rằng các trang web và những dịch vụ bị ảnh hưởng bởi Heartbleed đang thực thi các bản vá nhằm giảm nhẹ điều này. Hơn nữa, lỗi này khá dễ dàng để khai thác và có thể đã tồn tại trong hai năm qua. Điều này có nghĩa rằng những chứng nhận bảo mật của nhiều trang web phổ biến cũng như dữ liệu nhạy cảm của người dùng bao gồm cả mật khẩu có thể đã bị đánh cắp.

Tránh thành nạn nhân Heartbleed khi lên mạng

Làm gì để giao dịch trên mạng an toàn trước HeartbleedCác chuyên gia Kaspersky Lab khuyến cáo người dùng tránh sự ảnh hưởng của Heartbleed như sau:

Kiểm tra các trang web ưa thích có bị lỗ hổng hay không. Người dùng có thể tìm thấy các công cụ trực tuyến kiểm tra sự hiện diện của các lỗ hổng tại đây nhưng người dùng cần phải biết nếu lỗ hổng đã xuất hiện trước đó.

Website filippo.io/Heartbleed giúp kiểm tra website có bị ảnh hưởng lỗi hay không

Website filippo.io/Heartbleed giúp kiểm tra website có bị ảnh hưởng lỗi hay khôngTại đây cũng có danh sách các trang web phổ biến đã được kiểm tra chống lại các lỗ hổng. Facebook, Google không bị ảnh hưởng nhưng Yahoo, Flickr, Duckduckgo, LastPass, Redtube, OkCupid, 500px và nhiều trang khác có lỗ hổng. Người dùng nên sẵn sàng hành động nếu đã có tài khoản trên các trang này.Khi chủ sở hữu các trang web sửa chữa các lỗi, họ cần phải xem xét việc tái cấp chứng nhận cho trang. Vì vậy, người dùng cần sẵn sàng theo dõi các chứng chỉ máy chủ (certificate) và chắc chắn rằng bạn đang sử dụng một chứng chỉ mới, được cấp từ ngày 8-4 trở đi. Để thực hiện điều này, người dùng cần cho phép thu hồi chứng chỉ cũ kiểm tra trên trình duyệt của mình.

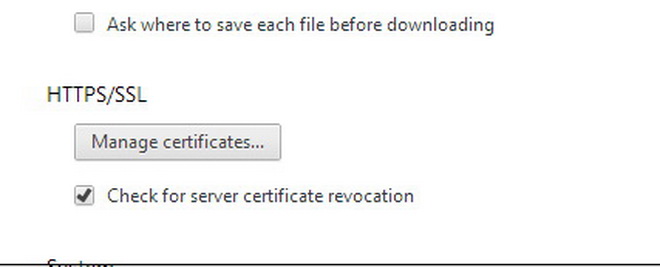

Dưới đây là mẫu cài đặt trên Google Chrome:

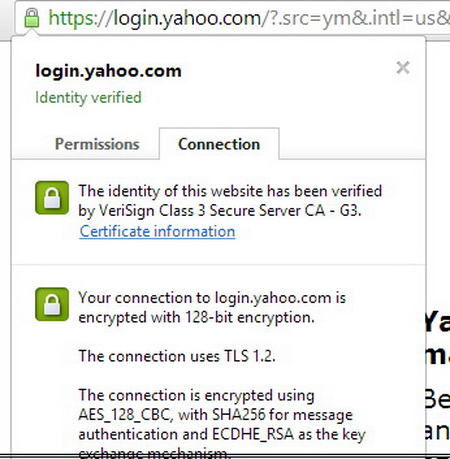

Điều này sẽ ngăn chặn trình duyệt của người dùng sử dụng giấy chứng nhận cũ. Để kiểm tra ngày phát hành chứng chỉ bằng tay, nhấp chuột vào khóa màu xanh lá cây trong thanh địa chỉ và nhấn vào "Thông tin" liên kết trên thẻ "Kết nối".

Bước quan trọng nhất - khi máy chủ được vá lỗi và giấy chứng nhận được cập nhật, là người dùng phải thay đổi mật khẩu (password) ngay lập tức.

Người dùng nên xem xét lại chính sách mật khẩu của mình và có thể kiểm tra mật khẩu mới đủ tốt để sử dụng chưa bằng công cụ Password Checker.

(Theo TTO)