Bẫy lừa giả danh công an rút sạch tài khoản ngân hàng - Bài 2

Bài 2: Cách xử lý khi “rơi bẫy”

(BDO) Với hình thức tinh vi, giả danh công an, nhiều người đã bị dẫn dụ cài đặt ứng dụng không rõ ràng và đã mất hết tiền trong tài khoản ngân hàng. Vậy, làm thế nào để xử lý kịp thời khi đã lỡ “rơi bẫy”?

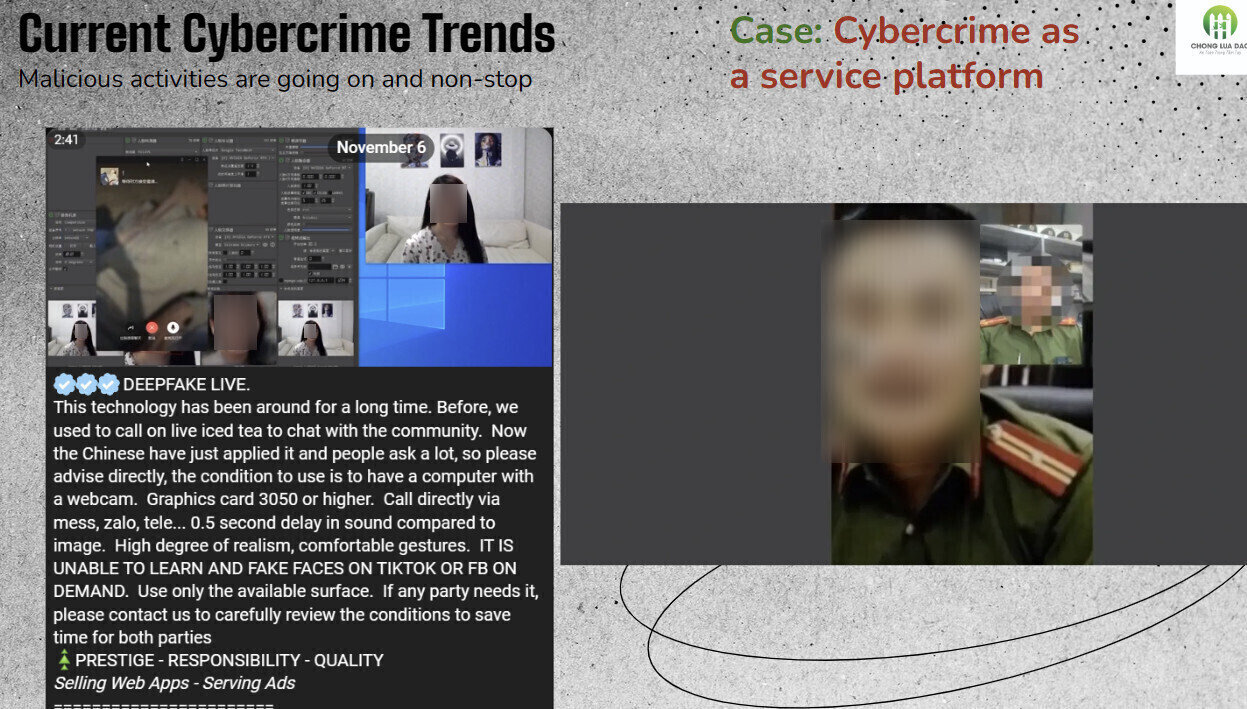

Công cụ sử dụng Deepfake dễ dàng bị đối tượng xấu lợi dụng. Ảnh: chụp màn hình

Thông tin danh tính cá nhân bị thất thoát

Nhiều lần bị quấy rầy vì số thuê bao tự xưng công an yêu cầu phải tải ứng dụng lạ để định danh điện tử mức 2, bà N.T.M (60 tuổi), ngụ tại TP.Tân Uyên, cho biết khi không đồng ý đã bị đối tượng đe dọa. Điều bà M. thấy bức xúc chính là không biết vì sao đối tượng trên lại nắm rõ các thông tin danh tính của mình.

“Số thuê bao đó gọi tôi liên tục, yêu cầu phải làm định danh mức 2, nếu không thực hiện sẽ cho người cắt số điện thoại liên lạc. Tôi phải nhờ con gái nói chuyện và đối chất với đối tượng đó”, bà M. cho biết.

Nói về vấn đề này, anh Ngô Minh Hiếu, chuyên viên tại Trung tâm Giám sát và An toàn không gian mạng Quốc gia, Giám đốc Công ty TNHH Doanh nghiệp xã hội chống lừa đảo (TP.HCM), cho biết: “Đây là vấn đề nhức nhối khi thông tin danh tính cá nhân bị thất thoát ngày càng nhiều, có thể các nền tảng trên thiết bị mà người dùng sử dụng bị hack và được các đối tượng xấu mua lại. Ngoài ra, một số đối tượng muốn trục lợi ở các doanh nghiệp, tổ chức nên đã bán thông tin khách hàng ra ngoài. Đó là lý do tại sao các đối tượng lừa đảo biết được người nào có nhiều tài sản, tình trạng định danh điện tử để tiến hành thực hiện hành vi”.

Chuyên gia an ninh mạng Ngô Minh Hiếu. Ảnh: NVCC

Khi được hỏi về hình thức giả danh công an để lừa đảo, anh Minh Hiếu cho biết đây là thủ đoạn “bình cũ, rượu mới” khi các đối tượng ứng dụng một số công nghệ cao để tạo niềm tin trước nạn nhân, như: tạo website, ứng dụng giả mạo; cuộc gọi Deepfake (dùng công nghệ trí tuệ nhân tạo giả dạng gương mặt”…

“Tình trạng dẫn dụ cài ứng dụng độc hại đang diễn ra ngày càng phức tạp để lấy tiền trong tài khoản ngân hàng của nạn nhân. Đối tượng tội phạm giả mạo cơ quan chức năng để đánh vào tâm lý nạn nhân khi đã nắm bắt được một số thông tin danh tính căn bản từ trước. Làm cho nạn nhân cảm giác có một cán bộ công an thật sự đang hỗ trợ rất tận tình, thân thiện mà không còn để tâm đến sự nghi ngờ nào khác”, chuyên gia an ninh mạng này cho hay.

Cách xử lý khi “sập bẫy”

Khi được hỏi về cách nhận biết các ứng dụng giả mạo, chuyên gia Ngô Minh Hiếu cho biết: nạn nhân thường bị dẫn dụ qua một đường link dẫn đến website giả mạo CH Play (hệ điều hành Android) hoặc App Store (hệ điều hành iOS), ngoài ra còn có cả logo của Bộ Công an, Bộ Y tế.

“Khi máy Android cài ứng dụng sẽ bị lấy cắp mã OTP, thông tin tài khoản và thu thập hết toàn bộ thông tin, như: SMS, hình ảnh... Riêng iPhone, đối tượng dẫn dụ tải ứng dụng lạ từ nền tảng thử nghiệm ứng dụng di động TestFlight hoặc thông qua các chiêu trò dụ dỗ nạn nhân cài đặt Hồ sơ Quản lý Thiết bị di động (MDM). Nếu bị nhiễm mã độc, hacker sẽ âm thầm thu thập hình ảnh, video, camera nạn nhân... sau đó dùng AI Deepfake để FaceID vào ứng dụng ngân hàng mà nạn nhân đang dùng một cách từ xa.”, anh Hiếu chia sẻ.

Anh Minh Hiếu nhấn mạnh cần nhận biết các dấu hiệu khác lạ từ đường link, ứng dụng và thông tin xác thực của đối tượng giả danh. Ảnh: NVCC

| Anh Hiếu cho biết: “các website của cơ quan Nhà nước sẽ có tên miền “gov.vn”, những tên miền giả mạo thường có dấu hiệu khác biệt, như: “zvgov.com”, “ougov.com”… Nếu điện thoại có dấu hiệu bị tụt pin nhanh, sử dụng lượng dữ liệu mạng lớn bất thường, chậm đi, nóng ran, khó xóa ứng dụng độc hại đã cài đặt cần thực hiện nhanh các thao tác để ngắt kết nối từ xa của đối tượng hacker. Cần kiểm tra, tắt wifi, 4G ngay lập tức hoặc tắt nguồn điện thoại, thậm chí tháo pin nếu cần thiết, sau đó thực hiện khôi phục lại điện thoại”, anh Hiếu chia sẻ cách thực hiện. |

Anh Hiếu cũng nhấn mạnh, trong trường hợp đã bị chuyển tiền ra khỏi tài khoản ngân hàng, chỉ còn cách báo cáo lên cơ quan chức năng càng sớm càng tốt, để từ đó phối hợp với ngân hàng để truy vết và ngăn chặn hành vi kịp thời.

Nói về việc đối tượng dùng video Deepfake giả danh công an, chuyên gia này cho hay Deepfake có rất nhiều công cụ, mã nguồn được mở hoàn toàn miễn phí trên không gian mạng. Do đó, chỉ cần tải lên một tấm hình đã có thể tạo ra một video chuyển động giả mạo người khác. Nguy hiểm hơn, một số công cụ có thể dùng để phát trực tiếp, dù hai người gọi nói chuyện với nhau nhưng có thể thay đổi gương mặt, thậm chí cả giọng nói.

“Cuộc gọi Deepfake thường dễ phát hiện và cần xác minh thông tin của đối tượng trước khi tiếp tục trao đổi. Dấu hiệu bất thường thông qua thời gian cuộc gọi rất ngắn, khuôn mặt người gọi thiếu cảm xúc, khá trơ khi nói. Tư thế người gọi trông lúng túng, hướng đầu và cơ thể không nhất quán. Màu da trong video bất thường, không trùng với màu của khuôn mặt. Âm thanh không đồng nhất với hình ảnh, có nhiều tiếng ồn bị lạc vào trong clip, hay ngắt máy giữa chừng viện lý do sóng yếu”, anh Minh Hiếu cho biết.

Thượng Hải

- Lập lại trật tự đô thị trước cổng trường (24/11)

- Tích cực khống chế đám cháy tại công ty gỗ (23/11)

- Phường Thái Hòa, TP.Tân Uyên: Cần lập lại trật tự trước cổng trường học (23/11)

- Người chấp hành xong án phạt tù được trao “sinh kế” làm lại cuộc đời (23/11)

- Văn bản pháp luật (23/11)

- Chứng cứ trong vụ án tranh chấp hợp đồng vay tài sản (23/11)

- Một số quy định tiêu chuẩn, điều kiện tham gia lực lượng tham gia bảo vệ an ninh, trật tự ở cơ sở (23/11)

- Vụ xe khách thắng gấp gây tai nạn: Tài xế lái xe vượt quá tốc độ cho phép (22/11)

Vụ xe khách thắng gấp gây tai nạn: Tài xế lái xe vượt quá tốc độ cho phép

Vụ xe khách thắng gấp gây tai nạn: Tài xế lái xe vượt quá tốc độ cho phép

Bắt tạm giam người có hành vi xuyên tạc, xúc phạm tổ chức, cá nhân trên mạng xã hội

Bắt tạm giam người có hành vi xuyên tạc, xúc phạm tổ chức, cá nhân trên mạng xã hội

Tạm giữ nam thanh niên đánh cảnh sát giao thông khi vi phạm nồng độ cồn

Tạm giữ nam thanh niên đánh cảnh sát giao thông khi vi phạm nồng độ cồn

Tạm giữ hình sự tài xế xe ben gây tai nạn liên hoàn tại TP.Tân Uyên

Tạm giữ hình sự tài xế xe ben gây tai nạn liên hoàn tại TP.Tân Uyên

Xử lý đối tượng đăng thông tin sai sự thật trên mạng xã hội

Xử lý đối tượng đăng thông tin sai sự thật trên mạng xã hội

Điều tra làm rõ thông tin thầy giáo bị tố có hành vi không đúng chuẩn mực với học sinh

Điều tra làm rõ thông tin thầy giáo bị tố có hành vi không đúng chuẩn mực với học sinh

Lập các đoàn thanh tra, kiểm tra và xử lý nghiêm hành vi sang chiết, kinh doanh gas trái phép

Lập các đoàn thanh tra, kiểm tra và xử lý nghiêm hành vi sang chiết, kinh doanh gas trái phép

Công an vào cuộc điều tra vụ sang chiết gas trái phép

Công an vào cuộc điều tra vụ sang chiết gas trái phép

Xử lý tài xế lái xe bồn để nước chảy xuống đường gây mất an toàn giao thông

Xử lý tài xế lái xe bồn để nước chảy xuống đường gây mất an toàn giao thông

Giao thông rối loạn vì đèn tín hiệu giao thông không hoạt động

Giao thông rối loạn vì đèn tín hiệu giao thông không hoạt động